Home

Risiken von Phishing Angriffen effektiv minimieren - Die Psychologie des Social Engineerings verstehen - Geeignete Maßnahmen umsetzen - Teil 1

- Details

- Kategorie: Information Security

- Zugriffe: 1434

Fast täglich gibt es auf sozialen Medien Tipps, Hinweise und Lösungsansätze zum Thema Phishing, ebenso täglich gibt es global eine Vielzahl an erfolgreichen Phishing Angriffen. Phishing ist einer der erfolgreichsten Angriffsmethoden. Viele dieser Tipps sind aus meiner Sicht aber eher generell, fokussieren sich essentiell auf das Thema Faktor Mensch, auf "Human Risk" und Phishing Awareness (Mitarbeiter Sensibilisierungs- Kampagnen und Trainings). Manche der Beiträge sind auch sehr abenteuerlich, manche erschaudern mich z.B. setzen nur auf "Vertrauen" und glauben an das korrekte Verhalten der eigenen Mitarbeiter. Natürlich haben wir alle wunderbare smarte Kollegen und Kolleginnen, ich sehe jeden Tag welch großartige Leistungen vollbracht werden. Kein Zweifel. Dennoch, Vertrauen alleine ist heutzutage schon nahe an der Fahrlässigkeit. Cyber Risiko ist Business Risiko #1.

Warum der alleinige Fokus auf den Faktor Mensch nicht klappen kann, erläutere ich euch unten in meiner ersten Beitragsreihe zum Thema: Die Psychologie des Social Engineerings verstehen | Die Theorie des Einflusses. Andere sehen in Phishing Awareness Simulationen die ultimative Lösung. Alle diese "Postings" haben eins gemeinsam: Es steckt kein ganzheitlicher Ansatz bzw. ganzheitliche Strategie zur Reduzierung des Risikos "Phishing" dahinter. Natürlich sind diese Beiträge alle "gut" gemeint und die meisten tragen einen Teil zur messbaren Risikominimierung bei, aber sie sind aus meiner Sicht nicht ausreichend. Es wird bei ausschließlichem Fokus auf Phishing Awareness Kampagnen/Trainings immer einen prozentualen Anteil an Menschen verbleiben die potentielle "Klicker" sind.

Phishing Awareness ist keine alleinige effektive Lösung, sie sollte ein Teil eines Sicherheits-Mehrschichten-Ansatzes (security multilayer approach) sein. Dieser Ansatz ist aus meiner Sicht der einzig effektive Ansatz. Phishing Awareness ist ein wichtiges und elementares Puzzlestück, niemals eine Einheitslösung. Der "Faktor Mensch" kann aber das alles entscheidende Puzzlestück - die "Human Firewall" - sein, wenn alle Sicherheitsmaßnahmen ausgehebelt wurden, oder womöglich unwirksam werden könnten. Was, wenn aber die "Human Firewall" ein Insider Threat ist? Wenn bewusst auf links geklickt, oder Anhänge ausgeführt werden. Dürfen wir diesen Faktor nicht mit berücksichtigen? Entspricht dieser Gedankengang nicht den Unternehmenswerten und Prinzipien ? Im Rahmen des Risikomanagements denke ich sehr wohl! Der Schutz des Unternehmens und des Unternehmenserfolges kann davon abhängen.

Darüber hinaus, seid mir nicht böse wenn ich das schreibe, gibt es viele Tipps und Lösungen von Personen die die Seite eines Unternehmens nicht kennen. Sie haben noch nie in der freien Wirtschaft oder auch Kommunen gearbeitet, verstehen nicht wie der "Faktor Mensch" im Alltag reagiert, was deren Arbeitsabläufe und "Stresspegel" ist, deren Level an Eigenmotivation zur Sensibilisierung. Preisen aber ihre Lösung als die ultimative Lösung an. Natürlich haben viele Lösungsanbieter eine Menge Daten und Statistiken über ihre Kunden und diese sind auch sehr gut und hilfreich, auch gibt es sehr gute Lösungen zu einzelnen Problemstellungen, aber das ist nicht ausreichend da viele weitere Faktoren zu Phishing Resilienz eine Rolle spielen. Man geht von einem (theoretischen) "best practice" Ansatz aus, hat aber so gut wie keine praktischen oder langjährigen Erfahrungen im Umgang mit dem komplizierten "Faktor Mensch" bzw. keinen direkten Kontakt mit dem Endanwender.

Der Mensch ist keine Maschine, Gleichschaltung wird nicht funktionieren, auch der akademische Ansatz eines optimalen Scenarios/Ansatzes reicht nicht aus diesen zu kommunizieren, er muss praktisch transformiert werden und eine gute Balance zwischen Risikominimierung und Wirtschaftlichkeit herstellen. Der Faktor Mensch ist nicht vollständig kontrollierbar. Die ganze Komplexität nimmt zu bei Betrachtung der unterschiedlichen Sicherheits-Reifegraden von Unternehmen, wieviel Risiko ein Unternehmen und deren Geschäftsleitung gewillt ist einzugehen, letztendlich gibt es ganz unterschiedliche Sicherheits-Kulturen der jeweiligen Unternehmen. Auch Regulatorien und die effektive Umsetzung von Regulatorien spielen hier ebenso eine Rolle. Mein Beitrag ist kein ultimativer Guide und auch keine Garantie auf 100%ige Sicherheit. Meine Intention in dieser Beitragsreihe ist es, dass Risiko eines "erfolgreichen" Phishing Angriffs so gut wie möglich zu minimieren, ein Framework zu haben das weitestgehend resilient ist und mit euch meine Erfahrungswerte und Wissen zu teilen.

Bevor ich mich u.a. mit dem Thema Angriffsvektoren und "security multilayer approach" im zweiten Teil meines Postings befasse, finde ich es außerordentlich wichtig, sich zuerst mit der Psychologie und die Beeinflussbarkeit des "Faktor Mensch" auseinanderzusetzen. Mit den Grundlagen. Dann versteht ihr auch besser meine einleitenden Worte und meine Gedankengänge.

Wer hat sich nicht schon die Frage gestellt:

Warum klicken eigentlich Menschen auf eine Phishing E-Mail? Warum passiert dies sowohl der Geschäftsleitung, als auch bis zum Tarifangestellten? Warum zeigen manche Geschäftsbereiche höhere Sensibilisierungsrade als andere? Warum sind IT Angestellte nicht minder anfällig?

Anbei die Themen meiner geplanten Reihe: "Risiken von Phishing Angriffen effektiv minimieren - Die Psychologie des Social Engineerings verstehen - Geeignete Maßnahmen umsetzen"

- Teil 1: Die Psychologie des Social Engineerings verstehen | Die Theorie des Einflusses

- Teil 2: Angriffsvektoren Phishing - Phishing ist nicht nur Datendiebstahl

- Teil 3: Sicherheits-Mehrschichten-Ansatzes (security multilayer approach) - Risiken effektiv minimieren

Die Psychologie des Social Engineerings verstehen | Die Theorie des Einflusses

Im Jahr 1984 stellte der Verhaltenspsychologe Robert Cialdini in seinem Buch Influence: The Psychology of Persuasion ein Konzept vor, das er die „Theorie des Einflusses“ nannte. Er fand heraus, dass Einfluss auf sechs zentrale Prinzipien beruht, und auf die Annahme das diese auf jeden Menschen angewandt werden können.

- Reziprozität | Reciprocity (gifting - we try to repay it)

- Verpflichtung/Konsistenz | Commitment/Consistency

- Konsens/soziale Bewährtheit | Consensus/Social Proof

- Autorität | Authority

- Sympathie | Liking

- Knappheit (Handlungsdruck) | Scarcity

Ein besonders prominentes Beispiel: Im Jahr 2014 enthielten Edward Snowdens Enthüllungen über US-Geheimdienstdokumente eine als geheim eingestufte Präsentation des britischen Government Communications Headquarters (GCHQ) mit dem Titel „The Art of Deception: Training for Online Covert Operations“ („Die Kunst der Täuschung: Ausbildung für verdeckte Online-Operationen“), die sich stark auf die Psychologie von Einfluss und Überzeugung stützt.

Abschließend lässt sich von Robert Cialdini ableiten:

„Um einen Social-Engineering-Angriff erfolgreich durchzuführen, benötigt der Angreifer eine Form von Einfluss auf das Ziel!“

Heutzutage werden die Prinzipien des Einflusses um Folgende erweitert, ganz hervorragend finde ich die Veröffentlichung von Barry Coatesworth aus dem Jahr 2022. Er führt die folgenden 10 Prinzipien des Einflusses auf:

- Täuschung und Manipulation | Deception and manipulation

- Prinzip der Unehrlichkeit | Dishonesty principle

- Soziale Bewährtheit | Social Proof

- Das Prinzip der Konsistenz | The consistency principle

- Reziprozität | Reciprocity (gifting - we try to repay it)

- Das Prinzip der Ablenkung | The distraction principle

- Schmeichel-Prinzip | Flattery principle

- Prinzip der sozialen Autoritätskonformität | The Social Compliance Authority principle

- Bedürfnis- und Gier-Prinzip | Need and Greed principle

- Zeit-Prinzip | Time principle

Diese Prinzipien des Einflusses führen uns zu "kognitiven Verzerrung" (cognitive bias) und "Heuristiken" (heuristics) des Faktor Mensch. Wir wollen ja verstehen warum der Faktor Mensch auf eine Phishing E-Mail klickt bzw. darauf reagiert. Nebenbei bemerkt dies gilt auch für andere Formen des Social Engineering (Vishing, Tailgaiting, Quid Pro Quo, SMSishing uvm.).

Menschen sind komplexe Wesen, und unsere Anfälligkeit für Social Engineering ist nicht auf einen einzigen Faktor zurückzuführen – zahlreiche psychologische Faktoren und Verzerrungen beeinflussen unsere Entscheidungsfindung.

Ein weit verbreiteter Denkfehler, dem alle Menschen auf psychologischer Ebene unterliegen, ist jedoch die kognitive Verzerrung.

- Eine kognitive Verzerrung ist ein systematisches Muster der Abweichung von der Norm oder Rationalität im Urteil.

Individuen erschaffen ihre eigene „subjektive Realität“ basierend auf ihrer Wahrnehmung der Informationen.

Die subjektive Konstruktion dieser Realität – und nicht der objektive Input – kann ihr Verhalten in der Welt bestimmen. - Daher können kognitive Verzerrungen manchmal zu Wahrnehmungsverzerrungen, fehlerhaften Urteilen, unlogischen Interpretationen und irrationalem Verhalten führen.

- Heuristiken sind mentale Abkürzungen, die eine schnelle und effiziente Entscheidungsfindung ermöglichen.

Die Gründe für unsere - im Security Kontext - nicht gewünschten (schlechten) Entscheidungen können eine Folge von Heuristiken und kognitiven Verzerrungen sein.

Cialdinis Prinzipien des Einflusses, die auf kognitiven Verzerrungen basieren, stellen den am häufigsten verwendeten Rahmen bei Social-Engineering-Angriffen dar.

Amygdala Hijacking verstehen

Der Begriff "Amygdala Hijacking" beschreibt eine Situation, in der die emotionale Reaktion – gesteuert durch die Amygdala im Gehirn – so stark ist, dass sie das rationale Denken "überlagert" oder „entführt“.

Die Überlebensinstinkte des Menschen haben dazu geführt, dass sich in unserem Gehirn zwei unterschiedliche Arten der Informationsverarbeitungseinheiten entwickelt haben:

- Der Frontallappen (frontal lobe) ist der rationale Informationsverarbeiter, der sich Zeit nimmt, um Informationen zu verarbeiten – einschließlich der emotionalen Kontrolle – und Teil bewusster Entscheidungsfindung ist. Weitere Infos: Cleveland Clinic | Health Harvard.

- Der zweite Teil ist die Amygdala, die eine Kampf-oder-Flucht-Reaktion auslöst. Sie verarbeitet Informationen als Bedrohung und aktiviert sofortige Reaktionen außerhalb unserer Kontrolle – das bedeutet, wir reagieren emotional aufgeladen.

„Die Amygdala war in unserer Evolution und für unser Überleben entscheidend, um Bedrohungen zu erkennen und in der zeiteffizientesten Weise darauf zu reagieren.“

Aber wie können wir nun uns selbst und andere dazu bringen - z.B. beim öffnen einer E-Mail - nicht im Amygdala Modus zu verbleiben? Wie kommen wir in den rationalen Modus?

- Es erfordert eine bewusste Anstrengung, um Ihre Amygdala zu deaktivieren und Ihre Frontallappen zu aktivieren, den Teil Ihres Gehirns, der für rationales, logisches Denken zuständig ist.

- Wenn Sie eine emotionale Reaktion spüren, nehmen Sie sie wahr und versuchen Sie, die Kontrolle zurückzugewinnen. Erinnern Sie sich daran, dass es sich um eine automatische Reaktion handelt, die jedoch nicht die logischste ist. Z.b. beim öffnen einer E-Mail ein kurze Pause machen und nicht sofort auf Inhalte reagieren. Sammeln sie sich. Arbeiten sie nicht im Multitasking-Modus. z.b. einer Videokonferenz teilnehmen und zeitgleich E-Mails abarbeiten. Lassen Sie sich nicht vom Arbeitsstress beeinflussen.

- Wenn Sie sich beruhigt haben oder sich weniger gestresst fühlen, können Sie Ihren Frontalkortex aktivieren. Beginnen Sie damit, darüber nachzudenken, was die Reaktion ausgelöst hat und wie Sie sich dabei gefühlt haben.

- Überlegen Sie sich dann, welche Reaktionen Sie zeigen können und sollten. Diese werden durchdachter und rationaler sein. Wenn Sie in diesem Moment noch emotional sind, geben Sie sich mehr Zeit. Machen Sie eine Pause, halten Sie einen Moment inne! Ein guter Zeitpunkt um auf das vergangene Phishing Awareness Training zuzugreifen und entsprechend das gelernte anzuwenden?

Der beste Weg, um eine Amygdala-Hijack zu verhindern, besteht darin, zu verstehen, welche Dinge diese Reaktion auslösen, damit Sie sie vermeiden können.

Techniken, um eine Amygdala-Hijack zu stoppen

- Vernunft. Sobald Sie Ihre emotionale Reaktion beruhigt haben, können Sie mit Vernunft und Logik Ihre Situation durchdenken. Auf diese Weise haben Sie verschiedene Optionen, wie Sie reagieren können, und können diejenige auswählen, die am besten zur Situation passt, und nicht die, die einer emotionalen Reaktion entspricht.

- Achtsamkeit. Nutzen Sie Meditation oder kontrollierte Atmung, um die Energie Ihres Körpers zu fokussieren. Dies wird Ihnen helfen, friedlich auf eine Bedrohung oder Stress zu reagieren. Es wird Ihnen helfen, eine Amygdala-Hijack zu stoppen, sodass Sie die Kontrolle behalten können.

In meinem dritten Teil: "Sicherheits-Mehrschichten-Ansatzes (security multilayer approach) - Risiken effektiv minimieren" werde ich darauf eingehen welche technische und visuelle Maßnahmen die Achtsamkeit fördern können.

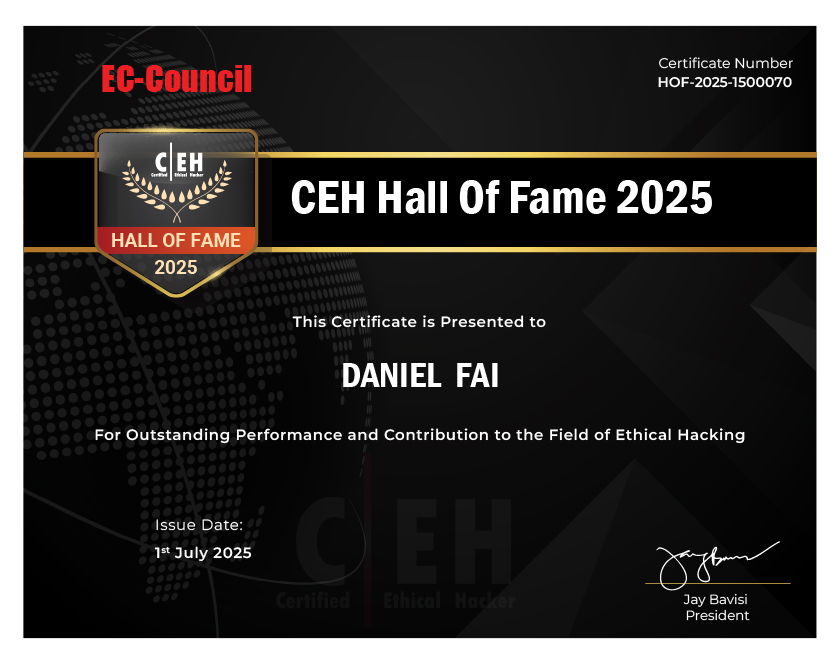

Daniel Fai | CEH Hall of Fame 2025 Award | Top 100 Global Awardees der CEH Hall of Fame 2025

- Details

- Kategorie: Ethical Hacking

- Zugriffe: 1381

Was für eine tolle Überraschung!

Soeben habe ich die Nachricht erhalten, dass ich mit dem CEH Hall of Fame 2025 Award ausgezeichnet wurde und in die Top 100 Global Awardees der CEH Hall of Fame 2025 aufgenommen wurde. "For Outstanding Performance and Contribution to the Field of Ethical Hacking"

Weitere Informationen findet ihr unter: https://www.eccouncil.org/ceh-hall-of-fame-2025/ , sowie im EC-Council Ethical Hacker Hall of Fame 2025 Industry Report: https://www.eccouncil.org/wp-content/uploads/2025/07/CEH_HOF_Report_2025.pdf

IT Sicherheitszertifizierung Ja oder Nein? Was bringt es? Mein individueller Beitrag aus jahrelanger Erfahrung

- Details

- Kategorie: Information Security

- Zugriffe: 1656

IT Sicherheitszertifizierung Ja oder Nein? Was bringt es? Mein individueller Beitrag aus jahrelanger Erfahrung und Besitzer einiger international anerkannter Informationssicherheits-Zertifizierungen.

Ich weiß, es gibt viele kontroverse Diskussionen zu IT-Sicherheitszertifizierungen und ebenso viele Fragen. Was bringt es mir? Was bringt es der Firma? Bekomme ich wirklich eine Gehaltssteigerung dadurch? Helfen Zertifizierungen meiner Karriere? Bekomme ich mehr Anerkennung intern wie extern? Bin ich dadurch ein besserer Fachmann? Hebe ich mich von anderen ab? Alles nur Blödsinn der IT Security Industrie?

Gleich vorab, ja es macht einen Unterschied! Besonders im Bereich Skills und Upskilling, und der daraus resultierenden individuellen Reifegradentwicklung, die direkten Einfluss auf den Informationssicherheits-Reifegrad des jeweiligen Unternehmens - wo man beschäftigt ist - haben kann. Skills sind letztendlich eine elementare "Währung" im Bereich IT / IT Sicherheit und der Faktor Mensch ist heutzutage noch immer der entscheidende Faktor in der Umsetzung eines ISMS (Information Security Management System - „Managementsystem für Informationssicherheit), sowie in der Implementierung, Betrieb und Bedienung von Sicherheitslösungen. Wer nur von seiner Erfahrung lebt und sich nicht weiterbildet, Stichwort "lebenslanges Lernen" wird in dieser hochkomplexen Welt "Informationssicherheit / Cybersecurity" niemals ein guter Berater und Fachmann zu aktuellen Risiken sein. Mögliche Bedrohungen werden nicht erkannt. Wissen ist dann irgendwann "stehengeblieben". Es könnte dazu führen, dass Risiken nicht mehr richtig einschätzt und priorisiert abgearbeitet werden, es führt zu womöglich falsche Entscheidungen die sich negativ auf die Sicherheit des Unternehmens auswirken. Inklusive einer möglichen abstinenten Vorstellungskraft und Einschätzung welche aktuellen effektiven Angriffs- und Schutzfaktoren existieren oder möglich sind. Personen die sich nicht gezielt weiterbilden, werden in dieser sich permanent und schnell veränderten Welt der Informationssicherheit relativ schnell abgehängt.

Ohne Zweifel ist der individuelle Reifegrad am Ende eine Kombination aus Wissen und Erfahrung. Genau hier setzen international anerkannte Zertifizierungen an: Dedizierte Wissensvermittlung, Erfahrung im Job/Sicherheitsdomänen und Nachweise der regelmäßigen Weiterbildung (wird benötigt um eine Zertifizierung aufrecht zu erhalten). Erfahrungsanforderungen sind klar vorab definiert und werden für die jeweilige Zertifizierung benötigt. Es gibt auch spezielle Zertifizierungen die keine Erfahrungsnachweis benötigen und rein auf Wissensnachweis beruhen.

Natürlich kann man sich auch individuell per Training weiterbilden, und ich kann dazu nur motivieren, aber wenn es zum Thema "Nachweise" geht und um ein dediziertes "Wissensschema", dann kommt man um Zertifizierungen nicht herum. Auch wird es immer wieder Einzelne geben die einfach das großartige Ausnahmetalent und Wissen per Hands-On haben, aber auch dieses Wissen ist in der Regel ebenso dediziert. Ich kann hier aus eigener Erfahrung sprechen. Wie hier den Nachweis erbringen? Speziell im Beratungsbereich, bei Job-Einstellungen oder wenn es Regulatorien erfordern? Wie den Reifegrad des Unternehmens im Bereich "Informationssicherheit-Workforce" messen? Wie soll man dieses Wissen vergleichen? Wie kann ich Mitarbeiter weiter entwickeln? Wie den Leader der Zukunft aufbauen? Breites Wissen vermitteln bekommen, nicht nur intern aus der eigenen Perspektive, sondern auch neutral und qualifiziert aus externer Sicht? Auch hier kommen Zertifizierungen ins Spiel.

Zusammengefasst: Warum Zertifizierungen absolut ihre Berechtigungen haben und warum sie so wichtig sind:

- Jedes Zertifizierungsprogramm vermittelt verbesserte Fähigkeiten durch spezifische und strukturierte, maßgeschneiderte Lerninhalte, die auf dem Umfang der jeweiligen Zertifizierung basieren. Ein breites Wissensniveau, das man normalerweise nicht im täglichen Geschäft erlangt.

- Das Zertifizierungstraining hilft Ihnen, ein tieferes Verständnis für grundlegende und erweiterte Konzepte, bewährte Praktiken und aufkommende Trends zu entwickeln. Es hilft Ihnen, ein besserer Fachmann und Berater zu werden. Ihr individueller Reifegrad wird dadurch gesteigert.

- Karrierefortschritt und berufliche Glaubwürdigkeit: Zertifizierungen können Ihre Fachkenntnisse validieren und Ihr Engagement im Bereich der Informationssicherheit demonstrieren. Sie können Ihre berufliche Glaubwürdigkeit und Aufstiegsmöglichkeiten verbessern.

- Unternehmen können durch Zertifikate und Zertifikatsinhaber ihre Glaubwürdigkeit und Vertrauen gegenüber Kunden oder Geschäftspartner stärken.

- Zertifikatinhaber können zur Weiterentwicklung der Cybersicherheitsreife einer Organisation beitragen. Sie helfen auch dabei, das Wachstum und die Weiterbildung anderer zu fördern.

- Es ist jedoch wichtig, den Inhalt der Schulung/Zertifizierung zu bewerten, um die relevantesten Zertifizierungen für Ihren Karriereweg zu bestimmen. Zertifizierungen sollten auch als Ergänzung zur praktischen Erfahrung und nicht als Ersatz angesehen werden.

- Um für den Erwerb einer Zertifizierung berechtigt zu sein, müssen Sie eine Prüfung bestehen und in der Regel eine Bestätigung Ihrer Berufserfahrung erbringen. Für Kandidaten, die keine Erfahrung haben, bieten einige Zertifizierungsstellen einen Assoziiertenstatus an.

- Unternehmen die nach einem geeigneten Kandidaten suchen, erhalten mit Zertifizierungen zumindest eine messbare Grundlage und Qualitätslevel welche Wissensinhalte potentiell vorhanden sind und das diese zu einem erfolgreichen nachweislichen Abschluss geführt haben. Vorsicht ist aber geboten eine klare Trennung vorzunehmen: Bei Einsteiger/Junior-Jobrollen sollte diese Anforderung nicht angewendet werden, es geht mehr um Seniorität bzw. Reifegradentwicklung. Hier sollten Unternehmen im Rahmen einer Skillmatrix im Vorfeld klar festlegen für welche Jobs Zertifizierungen benötigt werden.

- Zertifizierungen können auch als Incentive und Motivation für eine längerfristige Unternehmensbindung dienen. Ja, dass kann man auch als Risiko ansehen das dann eventuell Mitarbeiter das Unternehmen verlassen und sich anderweitig umsehen. Aus meiner Erfahrung hat dies aber in der Regel andere Gründe, wenn Mitarbeiter das Unternehmen verlassen.

Gehaltssteigerungen bei IT-Sicherheitszertifizierungen:

Ich sehe kein einheitliches Verfahren bei Unternehmen, hier sind Unternehmen sehr individuell. Die einen bekommen für ein hochwertiges Zertifikat eine Gehaltssteigerung, andere einen Bonus, bei anderen wiederum kompensiert sich das mittel- und langfristig über den Karriereweg, eben der Seniorität. D.h. durch Beförderung in einen neuen Joblevel, da durch eine Anforderung der erfüllten Zertifizierung ein Mitarbeiter von Junior auf "Senior" aufsteigen kann. Dies einhergehend mit einer Gehaltssteigerung die nur durch die Zertifizierungsanforderung möglich war. Wenn aber Unternehmen nur einen geringen Informationssicherheits-Reifegrad haben, dann gibt es auch eine Wahrscheinlichkeit das diese individuelle Zertifizierungen nicht wertschätzen und es so zu keiner Gehaltssteigerung kommt. Dies sollte man der Vollständigkeit halber erwähnt haben. Diese Unternehmen haben dann aber generell Risiken im Bereich Informationssicherheit und sind generell anfällig.

ISO 42001: AI Management System (AIMS)

- Details

- Kategorie: Information Security

- Zugriffe: 1883

Die rasante Entwicklung der Künstlichen Intelligenz (KI) erfordert klare Richtlinien für deren verantwortungsbewusste Nutzung. Hier setzt die ISO/IEC 42001:2023 an, der weltweit erste Standard für ein KI-Managementsystem (AIMS). Dieser Standard bietet Organisationen ein strukturiertes Rahmenwerk für die ethische, sichere und transparente Entwicklung, Implementierung und Verwaltung von KI-Systemen.

Kernkomponenten der ISO/IEC 42001:2023

Die ISO/IEC 42001:2023 umfasst mehrere zentrale Elemente:

- KI-Managementsystem (AIMS): Integration von KI-bezogenen Prozessen in bestehende Organisationsstrukturen zur kontinuierlichen Verbesserung und Anpassung an internationale Standards.

- Risikomanagement: Systematische Identifizierung und Minderung von Risiken über den gesamten Lebenszyklus von KI-Systemen hinweg.

- Auswirkungsbewertung: Analyse der potenziellen Auswirkungen von KI auf Individuen und Gesellschaft, um unerwünschte Effekte zu minimieren.

-

Daten- und Systemsicherheit: Einhaltung von Datenschutzgesetzen und Implementierung robuster Sicherheitsmaßnahmen zum Schutz vor Bedrohungen.

Vorteile der Implementierung von ISO/IEC 42001:2023

Durch die Einführung dieses Standards können Organisationen:

- Verantwortungsbewusste KI-Nutzung demonstrieren: Zeigen, dass sie sich der ethischen und sicheren Anwendung von KI verpflichtet fühlen.

- Vertrauen stärken: Das Vertrauen von Kunden, Partnern und anderen Stakeholdern in ihre KI-Systeme erhöhen.

- Rechtliche und ethische Konformität sicherstellen: Sicherstellen, dass ihre KI-Anwendungen den geltenden Gesetzen und ethischen Standards entsprechen.

- Risikomanagement verbessern: Risiken im Zusammenhang mit KI identifizieren und effektiv steuern.

- Innovation fördern: Die Entwicklung und Implementierung von KI-Lösungen vorantreiben, während potenzielle negative Auswirkungen minimiert werden.

Schritte zur Implementierung von ISO/IEC 42001:2023

Für Organisationen, die diesen Standard einführen möchten, sind folgende Schritte empfehlenswert:

- Gap-Analyse durchführen: Aktuelle Praktiken mit den Anforderungen des Standards vergleichen, um Verbesserungsbereiche zu identifizieren.

- AIMS entwickeln: Ein KI-Managementsystem erstellen und in bestehende Prozesse integrieren.

- Risikobewertung und -behandlung: Regelmäßige Bewertungen durchführen und Strategien zur Risikominderung implementieren.

- Mitarbeiterschulung: Sicherstellen, dass alle Beteiligten die Prinzipien und Verfahren des Standards verstehen und anwenden können.

- Kontinuierliche Verbesserung: Prozesse regelmäßig überprüfen und anpassen, um den sich entwickelnden Anforderungen gerecht zu werden.

Die ISO/IEC 42001:2023 bietet einen umfassenden Leitfaden für Organisationen, die KI-Technologien verantwortungsbewusst einsetzen möchten. Durch die Implementierung dieses Standards können Unternehmen nicht nur ihre internen Prozesse stärken, sondern auch das Vertrauen ihrer Stakeholder gewinnen und ihre Position im Markt festigen.

Für eine vertiefende Einführung in die ISO/IEC 42001:2023 und das AI Management System (AIMS) können Sie sich das folgende Video ansehen:

https://www.youtube.com/watch?v=hSz71vISZMA

Schauen Sie sich auch meine AI Linkssammlung an:

https://www.sinclair-software.de/links/links-ai-kuenstliche-intelligenz

Seite 2 von 5